Wahandisi wa mitandao, kwa juu juu, ni "wafanyakazi wa kiufundi" tu wanaojenga, kuboresha, na kutatua matatizo ya mitandao, lakini kwa kweli, sisi ndio "mstari wa kwanza wa ulinzi" katika usalama wa mtandao. Ripoti ya CrowdStrike ya 2024 ilionyesha kuwa mashambulizi ya mtandao duniani yaliongezeka kwa 30%, huku kampuni za China zikipata hasara inayozidi yuan bilioni 50 kutokana na masuala ya usalama wa mtandao. Wateja hawajali kama wewe ni mtaalamu wa shughuli au usalama; wakati tukio la mtandao linapotokea, mhandisi ndiye wa kwanza kubeba lawama. Bila kusahau kupitishwa kwa mitandao ya AI, 5G, na wingu, ambayo imefanya mbinu za mashambulizi za wadukuzi kuwa za kisasa zaidi. Kuna chapisho maarufu kuhusu Zhihu nchini China: "Wahandisi wa mitandao ambao hawajifunzi usalama wanakata njia yao ya kutoroka!" Kauli hii, ingawa ni kali, ina ukweli.

Katika makala haya, nitatoa uchambuzi wa kina wa mashambulizi manane ya kawaida ya mtandao, kuanzia kanuni na masomo ya kesi hadi mikakati ya ulinzi, nikiweka jambo hilo katika vitendo iwezekanavyo. Iwe wewe ni mgeni au mkongwe mwenye uzoefu anayetafuta kuendeleza ujuzi wako, maarifa haya yatakupa udhibiti zaidi wa miradi yako. Tuanze!

Shambulio la DDoS Nambari 1

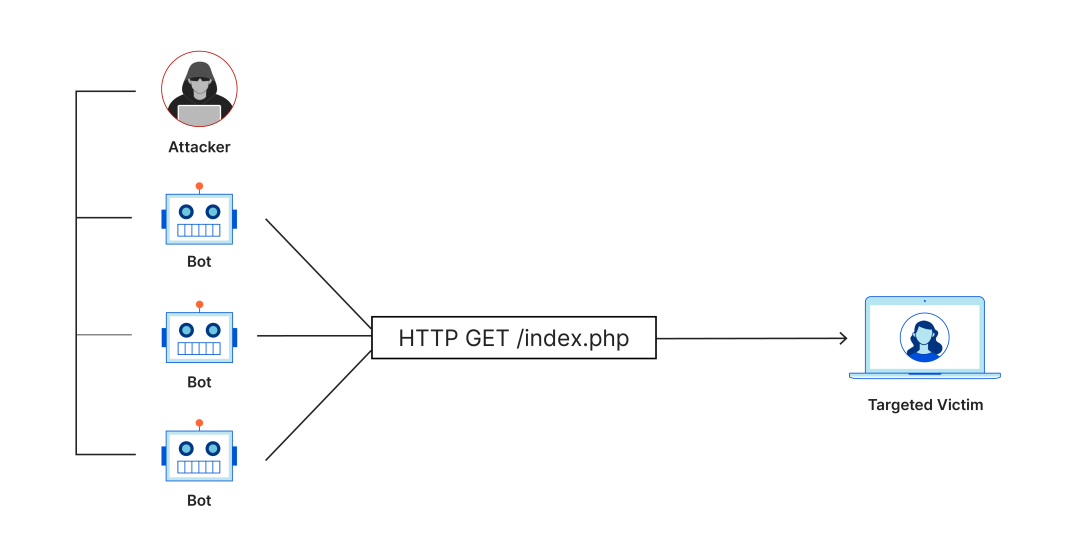

Mashambulizi ya Kukataliwa kwa Huduma (DDoS) yaliyosambazwa huzizidi seva au mitandao lengwa kwa idadi kubwa ya trafiki bandia, na kuwafanya watumiaji halali wasiweze kufikiwa nayo. Mbinu za kawaida ni pamoja na mafuriko ya SYN na mafuriko ya UDP. Mnamo 2024, ripoti ya Cloudflare ilionyesha kuwa mashambulio ya DDoS yalichangia 40% ya mashambulio yote ya mtandao.

Mnamo 2022, jukwaa la biashara ya mtandaoni lilikumbwa na shambulio la DDoS kabla ya Siku ya Wasio na Wapenzi, huku kilele cha trafiki kikifikia Tbps 1, na kusababisha tovuti hiyo kuanguka kwa saa mbili na kusababisha hasara ya mamilioni ya yuan. Rafiki yangu alikuwa msimamizi wa huduma za dharura na karibu aliingiwa na wazimu na shinikizo hilo.

Jinsi ya kuzuia?

○Usafi wa Mtiririko:Tumia huduma za ulinzi za CDN au DDoS (huenda ukahitaji Mylinking™ Inline Bypass Tap/Switch) ili kuchuja trafiki hasidi.

○Upungufu wa Kipimo cha ...Weka akiba ya 20%-30% ya kipimo data ili kukabiliana na ongezeko la ghafla la trafiki.

○Kengele ya Ufuatiliaji:Tumia zana (huenda ukahitaji Dalali wa Pakiti za Mtandao za Mylinking™) kufuatilia trafiki kwa wakati halisi na kutoa tahadhari kuhusu kasoro zozote.

○Mpango wa Dharura: Shirikiana na ISP ili kubadilisha mistari haraka au kuzuia vyanzo vya mashambulizi.

Nambari 2 ya Sindano ya SQL

Wadukuzi huingiza msimbo hasidi wa SQL kwenye sehemu za kuingiza tovuti au URL ili kuiba taarifa za hifadhidata au mifumo ya uharibifu. Mnamo 2023, ripoti ya OWASP ilisema kwamba uingizaji wa SQL ulibaki kuwa mojawapo ya mashambulizi matatu bora ya wavuti.

Tovuti ya biashara ndogo hadi ya kati iliathiriwa na mdukuzi aliyeingiza taarifa ya "1=1", na kupata nenosiri la msimamizi kwa urahisi, kwa sababu tovuti hiyo ilishindwa kuchuja ingizo la mtumiaji. Baadaye iligundulika kuwa timu ya usanidi haikuwa imetekeleza uthibitishaji wa ingizo hata kidogo.

Jinsi ya kuzuia?

○Hoja iliyowekewa vigezo:Wasanidi programu wa sehemu ya nyuma wanapaswa kutumia taarifa zilizoandaliwa ili kuepuka kuunganisha SQL moja kwa moja.

○Idara ya WAF:Ngome za programu za wavuti (kama vile ModSecurity) zinaweza kuzuia maombi hasidi.

○Ukaguzi wa Kawaida:Tumia zana (kama vile SQLMap) kuchanganua udhaifu na kuhifadhi nakala rudufu ya hifadhidata kabla ya kurekebisha.

○Udhibiti wa Ufikiaji:Watumiaji wa hifadhidata wanapaswa kupewa marupurupu ya chini kabisa ili kuzuia upotevu kamili wa udhibiti.

Shambulio la Nambari 3 la Uandishi wa Hati za Tovuti Mtambuka (XSS)

Mashambulizi ya uandishi wa tovuti mbalimbali (XSS) huiba vidakuzi vya watumiaji, vitambulisho vya vipindi, na hati zingine hasidi kwa kuziingiza kwenye kurasa za wavuti. Zimegawanywa katika mashambulizi yanayoakisiwa, yaliyohifadhiwa, na yanayotegemea DOM. Mnamo 2024, XSS ilichangia 25% ya mashambulizi yote ya wavuti.

Jukwaa lilishindwa kuchuja maoni ya watumiaji, na kuruhusu wadukuzi kuingiza msimbo wa hati na kuiba taarifa za kuingia kutoka kwa maelfu ya watumiaji. Nimeona visa ambapo wateja walinyang'anywa CNY500,000 yuan kwa sababu hii.

Jinsi ya kuzuia?

○Kuchuja ingizo: Epuka kuingiza data kwa mtumiaji (kama vile usimbaji wa HTML).

○Mkakati wa CSP:Wezesha sera za usalama wa maudhui ili kuzuia vyanzo vya hati.

○Ulinzi wa kivinjari:Weka vichwa vya habari vya HTTP (kama vile X-XSS-Protection) ili kuzuia hati hasidi.

○Uchanganuzi wa Zana:Tumia Burp Suite ili kuangalia mara kwa mara udhaifu wa XSS.

Nambari 4 ya Kuvunja Nenosiri

Wadukuzi hupata nywila za mtumiaji au msimamizi kupitia mashambulizi ya nguvu kali, mashambulizi ya kamusi, au uhandisi wa kijamii. Ripoti ya Verizon ya 2023 ilionyesha kuwa 80% ya uvamizi wa mtandao ulihusiana na nywila dhaifu.

Kipanga njia cha kampuni, kwa kutumia nenosiri chaguo-msingi "admin," kiliingizwa kwa urahisi na mdukuzi aliyeingiza mlango wa nyuma. Mhandisi aliyehusika alifutwa kazi baadaye, na meneja pia aliwajibika.

Jinsi ya kuzuia?

○Nywila Changamano:Lazimisha herufi 12 au zaidi, herufi mchanganyiko, nambari, na alama.

○Uthibitishaji wa vipengele vingi:Washa MFA (kama vile msimbo wa uthibitishaji wa SMS) kwenye vifaa muhimu.

○Usimamizi wa Nenosiri:Tumia zana (kama vile LastPass) ili kuzidhibiti kikatiba na kuzibadilisha mara kwa mara.

○Majaribio ya Kikomo:Anwani ya IP imefungwa baada ya majaribio matatu ya kuingia yaliyoshindwa ili kuzuia mashambulizi ya nguvu za kikatili.

Shambulio la Mtu-Katikati (MITM) Nambari 5

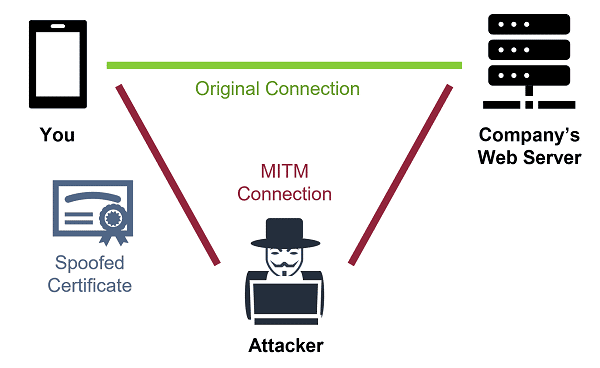

Wadukuzi huingilia kati ya watumiaji na seva, wakiingilia au kuharibu data. Hili ni jambo la kawaida katika Wi-Fi ya umma au mawasiliano ambayo hayajasimbwa kwa njia fiche. Mnamo 2024, mashambulizi ya MITM yalichangia 20% ya unusaji wa mtandao.

Wi-Fi ya mgahawa iliathiriwa na wadukuzi, na kusababisha watumiaji kupoteza makumi ya maelfu ya dola wakati data zao ziliponaswa wakati wa kuingia kwenye tovuti ya benki. Wahandisi baadaye waligundua kuwa HTTPS haikuwa ikitekelezwa.

Jinsi ya kuzuia?

○Lazimisha HTTPS:Tovuti na API zimesimbwa kwa njia fiche kwa kutumia TLS, na HTTP imezimwa.

○Uthibitisho wa Cheti:Tumia HPKP au CAA ili kuhakikisha cheti kinaaminika.

○Ulinzi wa VPN:Shughuli nyeti zinapaswa kutumia VPN kusimba trafiki kwa njia fiche.

○Ulinzi wa ARP:Fuatilia jedwali la ARP ili kuzuia ulaghai wa ARP.

Shambulio la Ulaghai la Nambari 6

Wadukuzi hutumia barua pepe, tovuti, au ujumbe mfupi wa maandishi uliodanganywa ili kuwadanganya watumiaji kufichua taarifa au kubofya viungo hasidi. Mnamo 2023, mashambulizi ya ulaghai yalichangia 35% ya matukio ya usalama wa mtandao.

Mfanyakazi wa kampuni alipokea barua pepe kutoka kwa mtu anayedai kuwa bosi wake, akiomba uhamisho wa pesa, na akaishia kupoteza mamilioni. Baadaye iligundulika kuwa kikoa cha barua pepe kilikuwa bandia; mfanyakazi huyo hakuwa amekithibitisha.

Jinsi ya kuzuia?

○Mafunzo ya Wafanyakazi:Fanya mafunzo ya uelewa wa usalama wa mtandao mara kwa mara ili kufundisha jinsi ya kutambua barua pepe za ulaghai.

○Uchujaji wa Barua Pepe:Tumia lango la kuzuia ulaghai (kama vile Barracuda).

○Uthibitishaji wa Kikoa:Angalia kikoa cha mtumaji na uwashe sera ya DMARC.

○Uthibitisho Maradufu:Shughuli nyeti zinahitaji uthibitishaji kwa simu au ana kwa ana.

Nambari 7 ya Ransomware

Ransomware husimba data ya waathiriwa na kudai fidia kwa ajili ya kuondoa usimbaji fiche. Ripoti ya Sophos ya 2024 ilionyesha kuwa 50% ya biashara duniani kote zimepitia mashambulizi ya ransomware.

Mtandao wa hospitali uliathiriwa na LockBit ransomware, na kusababisha kupooza kwa mfumo na kusimamishwa kwa upasuaji. Wahandisi walitumia wiki moja kurejesha data hiyo, na kupata hasara kubwa.

Jinsi ya kuzuia?

○Hifadhi Nakala ya Kawaida:Kuhifadhi nakala rudufu ya data muhimu nje ya tovuti na kupima mchakato wa kurejesha data.

○Usimamizi wa Viraka:Sasisha mifumo na programu haraka ili kuziba udhaifu.

○Ufuatiliaji wa Tabia:Tumia zana za EDR (kama vile CrowdStrike) kugundua tabia isiyo ya kawaida.

○Mtandao wa Kutenganisha:Kugawanya mifumo nyeti ili kuzuia kuenea kwa virusi.

Shambulio la Siku 8

Mashambulizi ya siku sifuri hutumia udhaifu wa programu ambao haujafichuliwa, na kuyafanya kuwa vigumu sana kuyazuia. Mnamo 2023, Google iliripoti ugunduzi wa udhaifu 20 wa siku sifuri wenye hatari kubwa, ambao wengi wao ulitumika kwa mashambulizi ya mnyororo wa usambazaji.

Kampuni inayotumia programu ya SolarWinds iliathiriwa na udhaifu wa siku sifuri, na kuathiri mnyororo wake wote wa usambazaji. Wahandisi hawakuwa na msaada na wangeweza tu kusubiri kiraka.

Jinsi ya kuzuia?

○Ugunduzi wa Uvamizi:Tumia IDS/IPS (kama vile Snort) ili kufuatilia trafiki isiyo ya kawaida.

○Uchambuzi wa Sandbox:Tumia kisanduku cha mchanga kutenganisha faili zinazotiliwa shaka na kuchambua tabia zao.

○Akili ya Tishio:Jisajili kwa huduma (kama vile FireEye) ili upate taarifa mpya zaidi kuhusu udhaifu.

○Haki Ndogo Zaidi:Zuia ruhusa za programu ili kupunguza sehemu ya mashambulizi.

Washirika wenzangu wa mtandao, mmekutana na aina gani za mashambulizi? Na mliyashughulikiaje? Hebu tujadili hili pamoja na tufanye kazi pamoja ili kuimarisha mitandao yetu!

Muda wa chapisho: Novemba-05-2025