Hebu fikiria kufungua barua pepe inayoonekana kuwa ya kawaida, na wakati unaofuata, akaunti yako ya benki itakuwa tupu. Au unavinjari wavuti wakati skrini yako inafungwa na ujumbe wa fidia unajitokeza. Matukio haya si filamu za hadithi za kisayansi, bali ni mifano halisi ya mashambulizi ya mtandaoni. Katika enzi hii ya mtandao wa kila kitu, Intaneti si daraja rahisi tu, bali pia ni uwanja wa uwindaji wa wadukuzi. Kuanzia faragha ya kibinafsi hadi siri za makampuni hadi usalama wa taifa, Mashambulizi ya mtandaoni yako kila mahali, na nguvu zao za ujanja na uharibifu zinatisha. Ni mashambulizi gani yanayotutishia? Yanafanyaje kazi, na nini kifanyike kuihusu? Hebu tuangalie mashambulizi manane ya kawaida ya mtandaoni, yanayokupeleka katika ulimwengu unaofahamika na usiofahamika.

Programu hasidi

1. Programu hasidi ni nini? Programu hasidi ni programu hasidi iliyoundwa kuharibu, kuiba, au kudhibiti mfumo wa mtumiaji. Inaingia kwa siri kwenye vifaa vya mtumiaji kupitia njia zinazoonekana kuwa hazina madhara kama vile viambatisho vya barua pepe, masasisho ya programu yaliyofichwa, au upakuaji haramu wa tovuti. Mara tu programu hasidi inapoanza kutumika, inaweza kuiba taarifa nyeti, kusimba data, kufuta faili, au hata kugeuza kifaa kuwa "kibaraka" cha mshambuliaji.

2. Aina za kawaida za programu hasidi

Virusi:Imeunganishwa na programu halali, baada ya kuendesha, kujinakili, maambukizi ya faili zingine, na kusababisha uharibifu wa utendaji wa mfumo au upotezaji wa data.

Minyoo:Inaweza kusambaa kwa kujitegemea bila programu mwenyeji. Ni kawaida kujisambaza kupitia udhaifu wa mtandao na kutumia rasilimali za mtandao. Trojan: Kujifanya kama programu halali ili kuwashawishi watumiaji kusakinisha mlango wa nyuma ambao unaweza kudhibiti vifaa au kuiba data kwa mbali.

Programu ya ujasusi:Kufuatilia kwa siri tabia ya mtumiaji, kurekodi mibonyezo au historia ya kuvinjari, mara nyingi hutumika kuiba manenosiri na taarifa za akaunti ya benki.

Ransomware:Kufunga kifaa au data iliyosimbwa kwa njia fiche kwa ajili ya fidia ili kuifungua kumekuwa kukithiri sana katika miaka ya hivi karibuni.

3. Uenezaji na Madhara Programu hasidi kwa kawaida husambazwa kupitia vyombo vya habari vya kimwili kama vile barua pepe za ulaghai, Ulaghai, au funguo za USB. Madhara yanaweza kujumuisha uvujaji wa data, hitilafu ya mfumo, upotevu wa kifedha, na hata upotevu wa sifa ya shirika. Kwa mfano, programu hasidi ya Emotet ya 2020 ikawa ndoto mbaya ya usalama wa biashara kwa kuambukiza mamilioni ya vifaa duniani kote kupitia hati za Ofisi zilizofichwa.

4. Mikakati ya kuzuia

• Sakinisha na usasishe programu ya kinga virusi mara kwa mara ili kuchanganua faili zinazotiliwa shaka.

• Epuka kubofya viungo visivyojulikana au kupakua programu kutoka vyanzo visivyojulikana.

• Hifadhi nakala rudufu ya data muhimu mara kwa mara ili kuzuia hasara zisizoweza kurekebishwa zinazosababishwa na ransomware.

• Wezesha ngome za moto ili kuzuia ufikiaji wa mtandao usioidhinishwa.

Ransomware

1. Jinsi Ransomware inavyofanya kazi Ransomware ni aina maalum ya programu hasidi ambayo hufunga kifaa cha mtumiaji au husimba data muhimu (km, hati, hifadhidata, msimbo chanzo) ili mwathiriwa asiweze kuifikia. Washambuliaji kwa kawaida hudai malipo katika sarafu za kidijitali ambazo ni vigumu kufuatilia kama vile bitcoin, na hutishia kuharibu data hiyo kabisa ikiwa malipo hayatafanywa.

2. Kesi za Kawaida

Shambulio la Bomba la Kikoloni mwaka wa 2021 lilishtua ulimwengu. DarkSide ransomware ilificha mfumo wa udhibiti wa bomba kubwa la mafuta kwenye Pwani ya Mashariki ya Marekani, na kusababisha usambazaji wa mafuta kukatizwa na washambuliaji kudai fidia ya dola milioni 4.4. Tukio hili lilifichua udhaifu wa miundombinu muhimu kwa ransomware.

3. Kwa nini programu za ransomware ni hatari sana?

Ufichaji wa hali ya juu: Ransomware mara nyingi husambazwa kupitia uhandisi wa kijamii (km, kujifanya kama barua pepe halali), na kufanya iwe vigumu kwa watumiaji kugundua.

Usambazaji wa haraka: Kwa kutumia udhaifu wa mtandao, ransomware inaweza kuambukiza vifaa vingi haraka ndani ya biashara.

Ugumu wa kurejesha data: Bila nakala rudufu halali, kulipa fidia kunaweza kuwa chaguo pekee, lakini huenda isiwezekane kurejesha data baada ya kulipa fidia.

4. Hatua za Kujilinda

• Hifadhi nakala rudufu ya data nje ya mtandao mara kwa mara ili kuhakikisha kuwa data muhimu inaweza kurejeshwa haraka.

• Mfumo wa Kugundua na Kujibu wa Sehemu ya Mwisho (EDR) ulitumika kufuatilia tabia isiyo ya kawaida kwa wakati halisi.

• Wafunze wafanyakazi kutambua barua pepe za ulaghai ili zisiwe vizuizi vya mashambulizi.

• Udhaifu wa mfumo na programu kwa wakati ili kupunguza hatari ya kuingiliwa.

Ulaghai wa mtandaoni

1. Asili ya Ulaghai wa Kibinafsi

Ulaghai ni aina ya shambulio la uhandisi wa kijamii ambapo mshambuliaji, anayejifanya kama chombo kinachoaminika (kama vile benki, jukwaa la biashara ya mtandaoni, au mwenzake), humshawishi mwathiriwa kufichua taarifa nyeti (kama vile manenosiri, nambari za kadi ya mkopo) au kubofya kiungo hasidi kupitia barua pepe, ujumbe mfupi, au ujumbe wa papo hapo.

2. Fomu za Kawaida

• Ulaghai kupitia barua pepe: Barua pepe rasmi bandia ili kuwashawishi watumiaji kuingia kwenye tovuti bandia na kuingiza vitambulisho vyao.

Ulaghai wa Mikuki: Shambulio lililoundwa mahususi linalolenga mtu au kikundi maalum chenye kiwango cha juu cha mafanikio.

• Kupiga smishi: Kutuma arifa bandia kupitia ujumbe mfupi ili kuwashawishi watumiaji kubofya viungo hasidi.

• Kutamani: kujifanya kuwa mtu mwenye mamlaka kupitia simu ili kupata taarifa nyeti.

3. Hatari na Athari

Mashambulizi ya ulaghai ni rahisi na ya bei nafuu kutekeleza, lakini yanaweza kusababisha hasara kubwa. Mnamo 2022, hasara za kifedha duniani kutokana na mashambulizi ya ulaghai zilifikia mabilioni ya dola, zikihusisha akaunti za kibinafsi zilizoibiwa, uvunjaji wa data za makampuni, na zaidi.

4. Mikakati ya Kukabiliana na Hali

• Angalia tena anwani ya mtumaji kwa makosa ya kuandika au majina ya kikoa yasiyo ya kawaida.

• Wezesha uthibitishaji wa vipengele vingi (MFA) ili kupunguza hatari hata kama manenosiri yameathiriwa.

• Tumia zana za kuzuia ulaghai ili kuchuja barua pepe na viungo vibaya.

• Kuendesha mafunzo ya mara kwa mara ya uelewa wa usalama ili kuongeza umakini wa wafanyakazi.

Tishio Linaloendelea kwa Kina (APT)

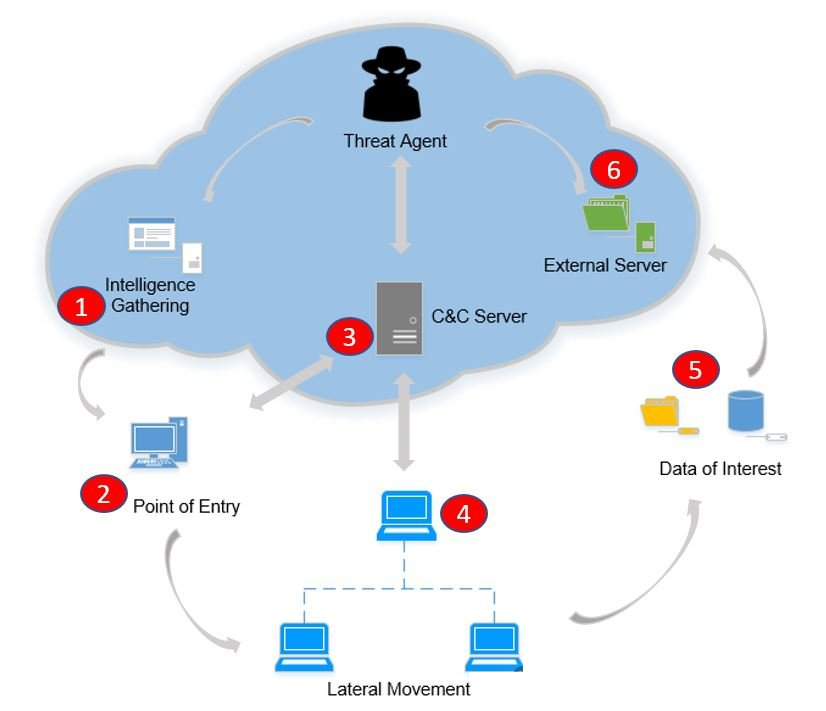

1. Ufafanuzi wa APT

Tishio la kudumu la hali ya juu (APT) ni shambulio changamano la muda mrefu la mtandaoni, ambalo kwa kawaida hufanywa na vikundi vya wadukuzi wa ngazi ya serikali au magenge ya wahalifu. Shambulio la APT lina shabaha iliyo wazi na kiwango cha juu cha ubinafsishaji. Washambuliaji huingia kupitia hatua nyingi na kujificha kwa muda mrefu ili kuiba data ya siri au kuharibu mfumo.

2. Mtiririko wa Mashambulizi

Uvamizi wa awali:Kupata ufikiaji kupitia barua pepe za ulaghai, unyonyaji, au mashambulizi ya mnyororo wa usambazaji.

Anzisha msingi:Ingiza milango ya nyuma ili kudumisha ufikiaji wa muda mrefu.

Mwendo wa pembeni:kuenea ndani ya mtandao lengwa ili kupata mamlaka ya juu zaidi.

Wizi wa Data:Kutoa taarifa nyeti kama vile hati za miliki au mkakati.

Funika Ufuatiliaji:Futa kumbukumbu ili kuficha shambulio.

3. Kesi za Kawaida

Shambulio la SolarWinds mwaka wa 2020 lilikuwa tukio la kawaida la APT ambapo wadukuzi waliweka msimbo hasidi kupitia shambulio la mnyororo wa usambazaji, na kuathiri maelfu ya biashara na mashirika ya serikali kote ulimwenguni na kuiba kiasi kikubwa cha data nyeti.

4. Pointi za Ulinzi

• Tumia mfumo wa kugundua Uvamizi (IDS) ili kufuatilia trafiki isiyo ya kawaida ya mtandao.

• Kutekeleza kanuni ya upendeleo mdogo ili kupunguza mwendo wa upande wa washambuliaji.

• Fanya ukaguzi wa usalama mara kwa mara ili kugundua milango ya nyuma inayowezekana.

• Fanya kazi na mifumo ya ujasusi wa vitisho ili kunasa mitindo ya hivi karibuni ya mashambulizi.

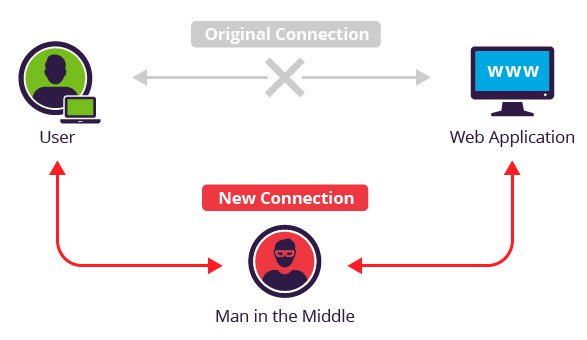

Mtu Katika Shambulio la Kati (MITM)

1. Mashambulizi ya mtu katikati hufanyaje kazi?

Shambulio la mtu katikati (MITM) ni wakati mshambuliaji anapoingiza, kuingilia, na kudanganya uwasilishaji wa data kati ya pande mbili zinazowasiliana bila wao kujua. Mshambuliaji anaweza kuiba taarifa nyeti, kuharibu data, au kuiga mhusika kwa ulaghai.

2. Fomu za Kawaida

• Ulaghai wa Wi-Fi: Wavamizi huunda maeneo bandia ya Wi-Fi ili kuwashawishi watumiaji kuunganisha ili kuiba data.

Ulaghai wa DNS: kuingilia hoja za DNS ili kuwaelekeza watumiaji kwenye tovuti hasidi.

• Utekaji nyara wa SSL: Kughushi vyeti vya SSL ili kukamata trafiki iliyosimbwa kwa njia fiche.

• Utekaji nyara wa barua pepe: Kuingilia na kuharibu maudhui ya barua pepe.

3. Hatari

Mashambulizi ya MITM yanaleta tishio kubwa kwa mifumo ya benki mtandaoni, biashara ya mtandaoni, na mawasiliano ya simu, ambayo yanaweza kusababisha akaunti zilizoibiwa, miamala iliyoharibiwa, au kufichuliwa kwa mawasiliano nyeti.

4. Hatua za Kinga

• Tumia tovuti za HTTPS ili kuhakikisha mawasiliano yamesimbwa kwa njia fiche.

• Epuka kuunganisha kwenye Wi-Fi ya umma au kutumia VPN ili kusimba trafiki kwa njia fiche.

• Washa huduma salama ya utatuzi wa DNS kama vile DNSSEC.

• Angalia uhalali wa vyeti vya SSL na uwe macho kwa maonyo ya ubaguzi.

Sindano ya SQL

1. Utaratibu wa Kuingiza SQL

Uingizaji wa SQL ni shambulio la kuingiza msimbo ambapo mshambuliaji huingiza taarifa hasidi za SQL kwenye sehemu za kuingiza za programu ya Wavuti (km, kisanduku cha kuingia, upau wa utafutaji) ili kudanganya hifadhidata kutekeleza amri haramu, na hivyo kuiba, kuharibu au kufuta data.

2. Kanuni ya Mashambulizi

Fikiria swali lifuatalo la SQL kwa fomu ya kuingia:

Mshambuliaji anaingia:

Swali linakuwa:

Hii hupita uthibitishaji na kumruhusu mshambuliaji kuingia.

3. Hatari

Uingizaji wa SQL unaweza kusababisha uvujaji wa maudhui ya hifadhidata, wizi wa vitambulisho vya mtumiaji, au hata mifumo yote kuchukuliwa. Uvujaji wa data wa Equifax mwaka wa 2017 ulihusishwa na udhaifu wa uingizaji wa SQL ulioathiri taarifa binafsi za watumiaji milioni 147.

4. Ulinzi

• Tumia hoja zilizowekwa vigezo au kauli zilizokusanywa mapema ili kuepuka kuunganisha moja kwa moja ingizo la mtumiaji.

• Tekeleza uthibitishaji na uchujaji wa ingizo ili kukataa herufi zisizo za kawaida.

• Zuia ruhusa za hifadhidata ili kuzuia washambuliaji kufanya vitendo hatari.

• Changanua programu za wavuti mara kwa mara ili kuona udhaifu na hatari za usalama wa kiraka.

Mashambulizi ya DDoS

1. Asili ya Mashambulizi ya DDoS

Shambulio la Distributed Denial of Service (DDoS) hutuma maombi makubwa kwa seva lengwa kwa kudhibiti idadi kubwa ya roboti, ambayo hutumia kipimo data chake, rasilimali za vipindi au nguvu ya kompyuta, na kuwafanya watumiaji wa kawaida washindwe kufikia huduma hiyo.

2. Aina za Kawaida

• Shambulio la trafiki: kutuma idadi kubwa ya pakiti na kuzuia kipimo data cha mtandao.

• Mashambulizi ya itifaki: Kutumia udhaifu wa itifaki ya TCP/IP katika kutolea nje rasilimali za kipindi cha seva.

• Mashambulizi ya safu ya programu: Zima seva za wavuti kwa kuiga maombi halali ya mtumiaji.

3. Kesi za Kawaida

Shambulio la Dyn DDoS mwaka wa 2016 lilitumia botnet ya Mirai kuangusha tovuti kadhaa kuu ikiwa ni pamoja na Twitter na Netflix, likionyesha hatari za usalama wa vifaa vya iot.

4. Mikakati ya Kukabiliana na Hali

• Tumia huduma za ulinzi wa DDoS ili kuchuja trafiki hasidi.

• Tumia mtandao wa Uwasilishaji wa Maudhui (CDN) kusambaza trafiki.

• Sanidi visawazishi vya mzigo ili kuongeza uwezo wa usindikaji wa seva.

• Fuatilia trafiki ya mtandao ili kugundua na kujibu kasoro kwa wakati.

Vitisho vya Ndani

1. Ufafanuzi wa Tishio la Ndani

Vitisho vya ndani hutoka kwa watumiaji walioidhinishwa (k.m., wafanyakazi, wakandarasi) ndani ya shirika ambao wanaweza kutumia vibaya haki zao kutokana na nia mbaya, uzembe, au kudanganywa na washambuliaji wa nje, na kusababisha uvujaji wa data au uharibifu wa mfumo.

2. Aina ya Tishio

• Watu wa ndani wenye nia mbaya: Kuiba data kimakusudi au kuhatarisha mifumo kwa ajili ya faida.

• Wafanyakazi wasiojali: Kutokana na ukosefu wa ufahamu wa usalama, uendeshaji mbaya husababisha kuathiriwa na udhaifu.

• Akaunti zilizotekwa nyara: Wavamizi hudhibiti akaunti za ndani kupitia ulaghai au wizi wa hati miliki.

3. Hatari

Vitisho vya ndani ni vigumu kugundua na vinaweza kukwepa ngome za kawaida na mifumo ya kugundua uvamizi. Mnamo 2021, kampuni maarufu ya teknolojia ilipoteza mamia ya mamilioni ya dola kutokana na mfanyakazi wa ndani kuvuja msimbo chanzo.

4. Hatua Mango za Ulinzi

• Tekeleza usanifu wa kutokuaminika na uthibitishe maombi yote ya ufikiaji.

• Fuatilia tabia ya mtumiaji ili kugundua shughuli zisizo za kawaida.

• Fanya mafunzo ya usalama mara kwa mara ili kuongeza uelewa wa wafanyakazi.

• Punguza ufikiaji wa data nyeti ili kupunguza hatari ya kuvuja.

Muda wa chapisho: Mei-26-2025